Харденінг серверів

Зміцнення ІТ-інфраструктури шляхом мінімізації векторів атак

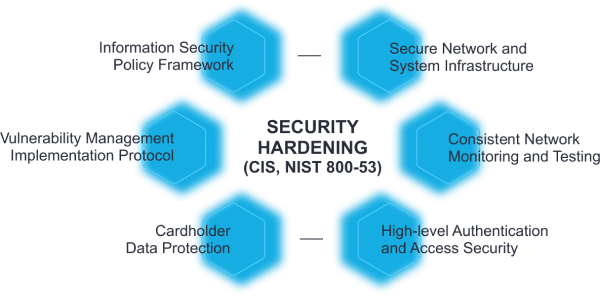

Впровадьте CIS Benchmarks, NIST 800-53, DISA STIG, зміцніть Windows, Linux, хмари та CI/CD.

Видалення непотрібних компонентів та правильне налаштування систем дозволять закрити приховані ходи до того, як ними скористається зловмисник. Виправляємо небезпечні значення за умовчанням, захищаємо вразливі сервіси та слабкі конфігурації, а також зменшуємо поверхню атаки.

Харденінг систем і мереж (від англ. hardening – гартування, зміцнення, посилення) – це набір технологій, методів і передових практик, який в основному складається з вимкнення частини функцій, обмеження їхніх можливостей, модернізації, вдосконалення компонентів тощо. Це значно обмежує можливості зловмисників, оскільки зменшує поверхню атаки, тобто, кількість потенційно вразливих місць. Часто це є одним із перших кроків на шляху до поліпшення кібербезпеки організації.

Найчастіше адміністратори серверів мають “замилене око”, дивлячись на свої системи. Тому ключову роль у зміцненні систем відіграє погляд збоку, який найпростіше отримати, скориставшись нашою допомогою.

Як зміцнити систему?

Систему можна зробити безпечнішою, мінімізувавши кількість векторів атак. Ці вектори пов’язані з технологічними вразливостями, лазівками та іншими недоліками, якими потенційно можуть скористатися зловмисники. Ці недоліки можуть мати різні форми – наприклад, паролі за замовчуванням, відсутність належного контролю доступу або погане шифрування даних.

Десять найкращих практик для зміцнення систем

Тип застосованого зміцнення залежить від небезпек, пов’язаних із вашою поточною технологією, інструментів, які у вас є, і важливості розв’язання проблем.

Це найпотужніші методи забезпечення безпеки для зменшення поверхні атаки.

Наші переваги

| Кращі практики Як MSSP, ми маємо великий досвід і постійно вивчаємо нове, тому наші рекомендації відповідають сучасним умовам. Ми керуємося CIS Benchmarks, NIST 800-53, Microsoft Security Baselines, DISA STIGs, Microsoft Cloud Security Benchmark, AWS Well-Architected/AWS Foundational Security Best Practices та іншими стандартами й фреймворками. | |

| Широке охоплення Наш досвід і кваліфікація дозволяють нам успішно захищати практично будь-які системи та технології, від застарілих систем до найсучасніших хмарних рішень, технологій DevOps та CI/CD. | |

| З турботою про стабільність Ми заздалегідь визначаємо, які наслідки тягне кожна рекомендація, щоб забезпечити безперервність ваших бізнес-процесів. Ми допомагаємо з тестуванням і безпечним впровадженням змін. | |

| Незалежна оцінка Відсутність конфлікту інтересів дозволяє нам прямо говорити про знайдені проблеми та шукати шляхи їхнього вирішення. Така ефективність і повнота охоплення недосяжні при виконанні харденінгу своїми силами замовника, оскільки його системні адміністратори завалені рутиною, яку вважають більш важливою. |

Зміцнення кібербезпеки є важливим сервісом, який ви повинні отримати, щоб захистити критично важливі частини вашої ІТ-інфраструктури.

Використання наших послуг дозволить вам об’єктивно поглянути на ваш ІТ-ландшафт і визначити зміни, які матимуть довгостроковий ефект, кардинально знижуючи навантаження на ваші процеси моніторингу подій, реагування на інциденті й їхнього розслідування.

Резюме сервісу

| ⏳ Тривалість проєкту | Зазвичай, кілька тижнів або місяців, залежно від кількості залучених серверів, складності систем і обсягу робіт із посилення захисту. |

| 🎁 Це може бути безплатно чи мати пробний період? | Отримайте безплатну консультацію та початковий аналіз бізнес-вимог, а також завантажте контрольні списки харденінгу з https://www.cisecurity.org/cis-benchmarks. Використовуйте нашого віртуального експерта. |

| 💼 Для якого типу бізнесу це потрібно? | Фінансові установи, організації охорони здоров’я, компанії електронної комерції, державні установи, технологічні компанії та великі корпорації. |

| 💡 Коли потрібна ця послуга? | Зазвичай, коли ви стикаєтеся з нормативними вимогами, підвищеними загрозами або вважаєте, що базових заходів безпеки недостатньо. |

| 📈 Ваша вигода | Зекономте гроші завдяки зниженню ризику витоку даних, дотриманню нормативних вимог і захисту вашої репутації. |

| ⚙️ Наші методи та інструменти | – ОС: Windows Security Baselines, Linux CIS Benchmarks, SSH hardening, sudo/privilege separation. |

| 📑 Результати | Контрольні списки та плани підвищення безпеки, зміни конфігурації, політики, звіти про тестування та перевірку, навчальні матеріали. |

Ознайомтеся з нашими додатковими сервісами та бізнес-кейсами. Надішліть форму нижче для того, щоб замовити харденінг ваших систем. Отримайте безплатну консультацію.

ЗАПИТАТИ ВАРТІСТЬ